Neuralse: Empower Your Engagement, Amplify Your Earnings.

Engage in a world where your actions drive growth — share, create, and influence with Neuralse. Transform every like, comment, and share into rewards as you learn and lead in our dynamic community.”

The Ultimate Platform for Rewarding Community Interaction

Unlock the Power of Participation – Where Your Influence Shapes the Future.

Engagement Rewards

Earn tokens for engaging with content, sharing your insights, and amplifying our reach on social media.

Community Driven Campaigns

Participate in community-driven marketing campaigns that leverage the power of collective action.

Content Creation Bonuses

Contribute original content and be rewarded for adding value to our learning community.

Brand Ambassador Opportunities

Become a brand ambassador, represent Neuralse, and get rewarded for driving our mission forward.

Why Join Neuralse

Maecenas aliquet risus ac porta tincidunt. Aenean dapibus ex mi, et facilisis velit maximus vitae. Nam tristique diam et libero.

Community Innovation

Lorem ipsum dolor sit amet, consectetur adipiscing elit. Ut elit tellus luctus.

Collaborative Education

Lorem ipsum dolor sit amet, consectetur adipiscing elit. Ut elit tellus luctus.

Rewarding Engagement

Lorem ipsum dolor sit amet, consectetur adipiscing elit. Ut elit tellus luctus.

Challenge Portfolio

Skill Picker

Steam

Playstation

Play Store

Switch

Fusce lectus est, mollis non egestas in, aliquet eget dolor. Donec sollicitudin pretium ullamcorper. Sed sed lorem in libero porttitor accumsan. Proin velit massa, consectetur quis lobortis facilisis, aliquam eu dolor.

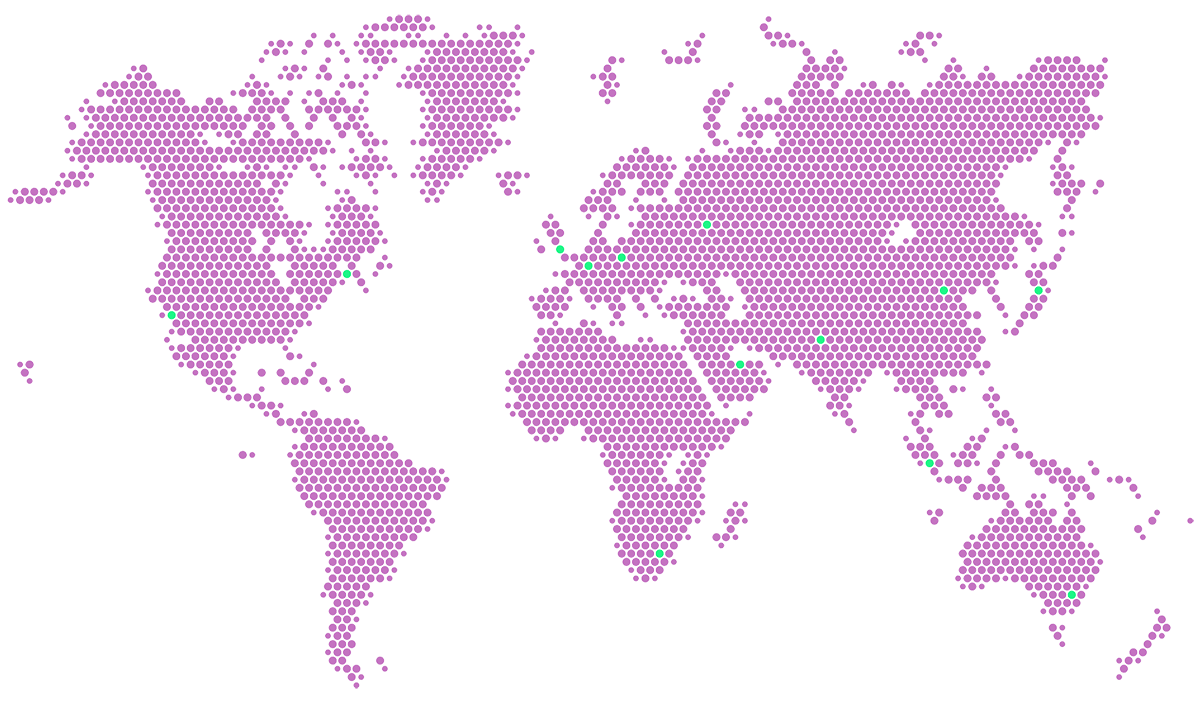

Our Community Is Around

The world

Lorem ipsum dolor sit amet, consectetur adipiscing elit. Pellentesque fringilla tincidunt purus a accumsan. Curabitur condimentum, nisi placerat laoreet.

Rin Yazaki

Animator

Lorem ipsum dolor sit amet, consectetur adipiscing elit. Pellentesque fringilla tincidunt purus a accumsan. Curabitur condimentum, nisi placerat laoreet.

Pedro Sanchez

Developer

Lorem ipsum dolor sit amet, consectetur adipiscing elit. Pellentesque fringilla tincidunt purus a accumsan. Curabitur condimentum, nisi placerat laoreet.

Peter Jackson

UI / UX Analyst

Frequently Asked Question

Lorem ipsum dolor sit amet, Mauris dapibus mi ac iaculis blandit. Sed nunc turpis, gravida pellentesque urna et, efficitur sollicitudin nunc. In ullamcorper dui quis risus scelerisque pellentesque. Mauris auctor hendrerit massa vitae finibus.

Join Our Discord

Maecenas tristique in ipsum et commodo lorem